Usuwamy nielegalne dane

RODO, CCPA i PIPEDA sprawiają, że organizacje nie mogą przechowywać żadnych danych osobowych, których uzasadnionego interesu nie można udokumentować. Zestaw narzędzi D&M GDPR, CCPA i PIPEDA daje użytkownikom końcowym przegląd potencjalnie niezgodnych z prawem danych. Zapewnia prosty interfejs do usuwania niechcianych danych z poczty e-mail, udostępniania plików, zespołów SharePoint i innych repozytoriów danych.

Możesz zdefiniować konkretne zasady i reguły dotyczące danych, jak radzić sobie z niezgodnymi danymi i zidentyfikować kluczowe typy dokumentów (np. paski wynagrodzeń, podania o pracę, dokumenty podróży), które obsługujesz w swojej organizacji.

Możesz monitorować poziom compliance w źródłach danych, takich jak wiadomości e-mail, załączniki, udziały plików, laptopy, SharePoint, Intranet i wszelkie inne dane, które można podłączyć do Toolbox.

Nie ma potrzeby proszenia pracowników o przeglądanie gromadzonych przez wiele lat dokumentów, wiadomości e-mail i załączników. Zestaw narzędzi poradzi sobie z tym zadaniem bez zakłócania codziennej rutyny pracowników, znacznie wydajniej i z lepszymi wynikami. Ponadto zestaw narzędzi będzie nadal monitorował dane, aby zapewnić zgodność z przepisami.

Zestaw narzędzi może nawet przenosić lub usuwać niezgodne wiadomości e-mail i dokumenty np. z Office365.

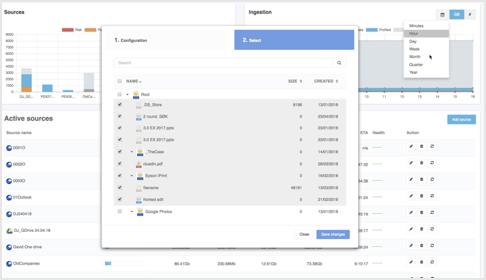

Wystarczy podłączyć swoje dane bezpośrednio z interfejsu, pozwolić zestawowi narzędzi przeprowadzić szybką analizę i uzyskać pierwszy wgląd w ilość posiadanych danych osobowych, ich lokalizację i ryzyko niezgodności z przepisami.

Możesz łatwo skonfigurować zasady dotyczące danych i zasady dotyczące dokumentów oraz natychmiast śledzić poziom danych compliance w całej organizacji i wszystkie sprofilowane dane, ponieważ zestaw narzędzi stale monitoruje dane.

Wgląd

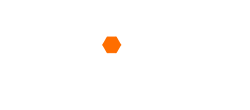

Pulpit nawigacyjny

Jak bardzo jesteśmy zgodni z przepisami? Które działy pracują w sposób niezgodny z przepisami? Jakie zasady dotyczące danych nie są przestrzegane? Gdzie znajdują się dane wrażliwe?

Uznanie

Automatyczny

Wykorzystując kombinacje taksonomii, regEx i przetwarzania języka naturalnego (NLP) oraz wszelkie dane wejściowe specyficzne dla klienta, zestaw narzędzi identyfikuje dane wrażliwe i osobowe

Prędkość

Wysoka wydajność

Jedną rzeczą jest znalezienie igieł w stogu siana - drugą rzeczą jest to, jak szybko to trwa. Ty decydujesz o prędkości. To tylko kwestia sprzętu.

Zasoby

Czas na kawę

Naszą koncepcją jest automatyzacja - gdy tylko jest to możliwe. I minimalne zaangażowanie. Nie spodziewamy się więc nowych uczelni.

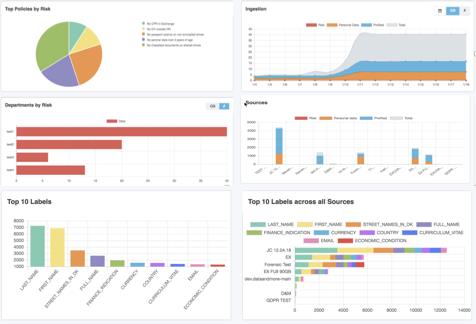

Wykorzystując połączenie taksonomii, regEx i przetwarzania języka naturalnego (NLP), nasz profiler może identyfikować szeroką gamę tekstów. W tym wszystkie wyrażenia kategorii 9 RODO, takie jak terminy zdrowotne, wskazania finansowe, orientacja polityczna i seksualna, wzmocnienie informacji biometrycznych.

Informacje techniczne

Ogólne informacje na temat np. ilości podłączonych i zeskanowanych danych, prędkości i statusu.

Informacje organizacyjne compliance

Compliance i status ryzyka dla organizacji, jednostki biznesowej i każdego działu wraz z powiązanymi naruszeniami polityki

Organizacja compliance

Przegląd strony compliance na poziomie działu (lub pracownika), aby pomóc w transformacji zachowań.

Nieprzestrzeganie zasad

Informacje na temat trendów i tego, jakie zasady dotyczące danych nie są przestrzegane

Dokument compliance

Wgląd w obsługę compliance dla każdego typu dokumentu (np. paski wynagrodzeń, podania o pracę, arkusze premii).

Pulpit nawigacyjny, przeglądy i raporty

Jaki jest nasz status ryzyka? Jak bardzo jesteśmy zgodni z przepisami? Które działy pracują w sposób niezgodny z przepisami? Które zasady dotyczące danych są zagrożone? Gdzie znajdują się nasze wrażliwe dane? Jakie są obszary wysokiego ryzyka? Odpowiedzi na te i wiele innych pytań można szybko uzyskać za pomocą naszego pulpitu nawigacyjnego.

Możesz nawet łatwo tworzyć własne raporty z zawartością z zestawu narzędzi, która odpowiada Twoim potrzebom.

To, co stanowi dane osobowe poza tym, co określono w RODO, różni się w zależności od organizacji i często zależy od segmentu biznesowego, kultury i kontekstu.

Rozpoznawanie nazwanych podmiotów i informacje z artykułu 9 RODO

Wykorzystując połączenie taksonomii, regEx i przetwarzania języka naturalnego (NLP), nasz profiler może identyfikować zawartość np. wiadomości e-mail, załączników i dokumentów. W tym wszystkie wyrażenia z art. 9 RODO, takie jak np. warunki zdrowotne, wskazania finansowe, orientacja polityczna i seksualna oraz informacje finansowe. Łącząc wyrażenia z art. 9 z terminami, które identyfikują osoby, których dane dotyczą, lub mogą prowadzić do identyfikacji (PII), zestaw narzędzi wykrywa dane osobowe.

Definicje danych osobowych można nawet uzupełniać i dostosowywać do sposobu ich wykorzystywania w organizacji.

Dla każdego źródła użytkownik może wybrać słowniki i języki, które mają być używane do analizy dokumentów źródłowych.

Niestandardowe taksonomie

Obecnie mamy ponad milion wpisów w naszych taksonomiach i rozszerzamy je w razie potrzeby.

Użytkownik może również dodać słowniki specyficzne dla klienta i RegEx oraz ocenić wpływ czynników niestandardowych w odniesieniu do wrażliwości i zakresu, w jakim wpis może być wykorzystany do identyfikacji lub wnioskowania o podmiotach danych.

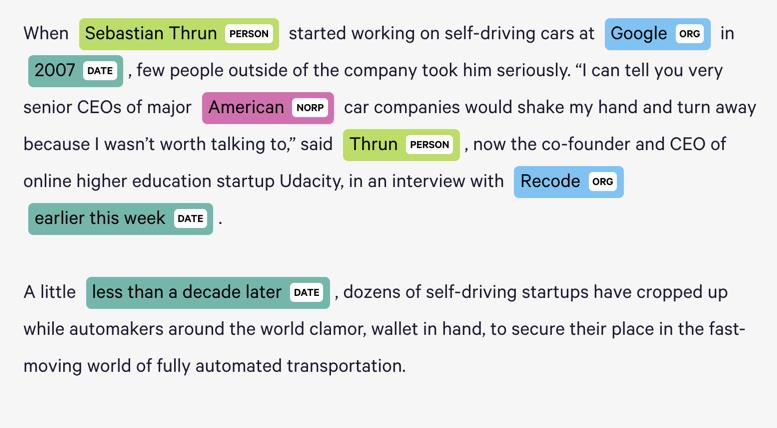

W zależności od zezwolenia użytkownik może mieć dostęp do etykiet lub do etykiet, a także do wartości etykiet. Na przykład First Name to etykieta, a David to imię.

Etykiety

Gdy zestaw narzędzi profiluje dane, ustawia odpowiednie etykiety dla każdego dokumentu (lub zestawu danych), który jest połączony z zestawem narzędzi, wraz z szeregiem innych metadanych, np. wiekiem dokumentu, danymi o utworzeniu i modyfikacji oraz innymi kluczowymi punktami, które są istotne dla sposobu klasyfikacji i obsługi danych.wiek dokumentu, dane dotyczące utworzenia i modyfikacji oraz inne kluczowe punkty, które są istotne dla sposobu klasyfikacji i obsługi danych. Wszystkie te dane można wykorzystać do filtrowania, wyszukiwania lub uwzględnienia w raporcie

Źródła danych i typy plików

Po wyjęciu z pudełka D&M 2.0 CLOUD może łączyć się z Office 365, w tym z Outlookiem, OneDrive, OneNote i SharePoint dokumentami przechowywanymi w OneDrive , a także z gDrive, w tym ze wszystkimi typami dokumentów aplikacji Google. D&M 2.0 zapewnia również interfejs API RESTful, który może być używany do niestandardowego raportowania

Zestaw narzędzi obsługuje źródła danych oparte na udziałach plików Windows, Linux i MacOS, a także laptopy z systemem Windows. Wszystkie źródła danych mogą być mapowane do określonych działów używanych jako parametry podczas konfigurowania polityk danych i uwzględniane podczas obsługi klas dokumentów

Konstruktor klas dokumentów

Aby stworzyć najbardziej efektywne zasady dotyczące danych, często skuteczne jest zidentyfikowanie wielu różnych klas dokumentów, z których mogą korzystać zasady dotyczące danych. Klasy dokumentów mogą być tworzone przy użyciu etykiet i wartości tekstowych. Kontakt w sprawie zatrudnienia można zdefiniować jako dokument zawierający słowa "Umowa o pracę" LUB "Ansættelseskontrakt" i FULL_NAME" ORAZ CPR. Może to nie identyfikować rzeczywistej umowy, ale wiadomość e-mail z informacjami dotyczącymi umowy. Niemniej jednak oba przypadki należy zidentyfikować jako wrażliwe dane osobowe. Jeśli ktoś chciałby "tylko" identyfikować umowy o pracę jako dokument, a nie wiadomości e-mail dotyczące umów, użytkownik mógłby dodać typ dokumentu .doc, aby nie znajdować wiadomości e-mail.

Kreator polityki danych

Jedną z podstawowych cech zestawu narzędzi jest wyjątkowa możliwość definiowania zasad dotyczących danych i bezpośredniego monitorowania poziomów compliance .

Użytkownik może łatwo skonfigurować dowolną liczbę zasad dotyczących danych, używając operacji logicznych i symboli wieloznacznych, np. klas dokumentów, źródła danych, działów, określonego folderu plików, etykiety danych, daty i typu dokumentu, typu danych, a także dowolnych etykiet z artykułu 9 RODO lub dowolnej niestandardowej etykiety.

Zestaw narzędzi może wspierać organizację w wielu sposobach obsługi niezgodnych danych.

Działy i użytkownicy

Zestaw narzędzi umożliwia tworzenie wielu użytkowników i przypisywanie ich do różnych działów w celu uzyskania dostępu, zarządzania i wglądu. Każde źródło danych, konto lub folder w źródle danych można przypisać do działu. Przypisując użytkowników do działów, ograniczasz dostęp użytkownika do określonego zestawu danych. Jest to bardzo przydatne, jeśli proces użytkowania, czyszczenia i monitorowania jest rozproszony na kilka działów w organizacji.

Obsługa danych niebędących danymi klienta

Organizacje mają różne sposoby radzenia sobie ze zidentyfikowanymi niezgodnymi danymi. Niektóre decydują się na comiesięczne automatyczne informowanie odpowiednich pracowników za pomocą listy niezgodnych wiadomości e-mail i dokumentów, niektóre organizacje zlecają odpowiedzialnym za to osobom (lub inspektorom ochrony danych) skontaktowanie się z tymi osobami, podczas gdy inne organizacje decydują się na automatyczne czyszczenie lub przenoszenie powiązanych danych do bardziej bezpiecznego obszaru. Sposób postępowania zależy np. od kultury firmy, ryzyka, wagi naruszenia, dojrzałości compliance i wielkości firmy. Zestaw narzędzi może wspierać organizację w wielu sposobach postępowania z danymi niezgodnymi z przepisami.

Przybornik szybko wyświetla listę wszystkich odpowiednich zestawów danych i ich lokalizacji.

Wyszukiwanie we wszystkich źródłach danych

Toolbox ma niezwykle rozbudowaną funkcjonalność wyszukiwania i może w ciągu zaledwie kilku sekund zlokalizować wszystkie dokumenty, wiadomości e-mail i załączniki związane z określoną osobą (podmiotem danych) lub określonymi słowami wyszukiwania i filtrami. Odbywa się to we wszystkich sprofilowanych źródłach i działach w organizacji. Toolbox szybko wyświetla listę wszystkich istotnych zestawów danych i ich lokalizacji.

D&M 2.0 ON PREMISE obsługuje również udziały plików Windows, Linux i MacOS, a także laptopy z systemem Windows.

Rodzaje instalacji

Zestaw narzędzi może być zainstalowany lokalnie w siedzibie klienta, u partnera hostingowego lub może być używany w środowisku chmurowym zatwierdzonym przez RODO, CCPA i PIPEDA.

Nasza wersja chmurowa może natychmiast połączyć się z Office 365, w tym z Outlookiem, OneDrive, OneNote i SharePoint dokumentami przechowywanymi w OneDrive, a także z gDrive, w tym ze wszystkimi typami dokumentów aplikacji Google. Zestaw narzędzi zawiera również interfejs API RESTful, który można wykorzystać do niestandardowej integracji danych, np. z witryną Business Intelligence.

Nasz serwer lokalny obsługuje również udziały plików Windows, Linux i MacOS, a także laptopy z systemem Windows.